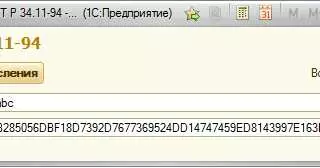

Cadescom hasheddata – это российский стандарт криптографической защиты данных, который использует алгоритм ГОСТ Р 34.11-2012 (ГОСТ). Он основан на криптографической хеш-функции, которая преобразует любую входную информацию в фиксированный набор символов определенной длины.

Алгоритм ГОСТ R 34.11-2012 поддерживает хеширование данных с длиной хеша до 512 бит. Благодаря использованию ГОСТ R 34.11-2012, Cadescom hasheddata обеспечивает высокое уровень безопасности и надежности.

Код Cadescom hasheddata состоит из последовательности символов, которая является уникальным представлением исходных данных. Этот код абсолютно непредсказуем и нельзя изменить без изменения исходных данных. Cadescom hasheddata могут быть применены для проверки целостности данных, аутентификации и сравнения информации.

Использование Cadescom hasheddata позволяет защитить информацию от несанкционированного доступа, подмены или повреждения. Этот стандарт является одним из основных инструментов для обеспечения безопасности данных и широко применяется в России.

- Определение Cadescom hasheddata

- Работа Cadescom hasheddata

- Хэш код 512 бит ГОСТ: обзор

- Применение хэш кода 512 бит ГОСТ

- Преимущества использования Cadescom hasheddata

- Безопасность Cadescom hasheddata

- Ограничения использования хэш кода 512 бит ГОСТ

- Ограничения в использовании:

- Примеры применения Cadescom hasheddata

- Рекомендации по использованию хэш кода 512-бит ГОСТ

- 🔍 Видео

Видео:Хэширование данных в python hashlibСкачать

Определение Cadescom hasheddata

Cadescom hasheddata представляет собой инструмент, который используется для создания хэш-значения файла с помощью алгоритма ГОСТ Р 34.11-2012 с длиной хэша 512 бит.

Хэш-значение — это фиксированная длина битовой последовательности, которая вычисляется из исходных данных с помощью хэш-функции. Алгоритм ГОСТ Р 34.11-2012 является одним из стандартов хэширования, разработанных в России.

Cadescom hasheddata позволяет создать хэш-значение для файла, что позволяет проверить целостность и подлинность данных. Хэш-значение обычно используется для проверки, что файл не был изменен или подделан.

Длина хэш-значения, полученного при использовании Cadescom hasheddata, составляет 512 бит. Это означает, что хэш-значение будет содержать 512 битовых символов, которые образуют уникальный идентификатор для каждого файла. Чем длиннее хэш-значение, тем меньше вероятность возникновения коллизий, т.е. двух разных исходных данных, дающих одинаковое хэш-значение.

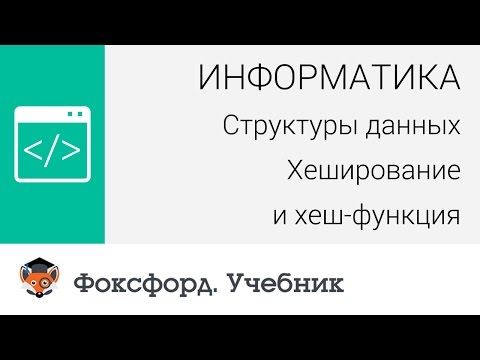

Видео:Информатика. Структуры данных: Хеширование и хеш-функция. Центр онлайн-обучения «Фоксфорд»Скачать

Работа Cadescom hasheddata

Хэш-функция ГОСТ Р 34.11-2012 преобразует входные данные фиксированной длины в уникальную последовательность битов длиной 512 бит. Это позволяет проверять целостность данных, так как даже незначительное изменение исходных данных приведет к изменению хэш-суммы.

Для работы Cadescom hasheddata происходит следующий процесс:

- Входные данные подаются на вход хэш-функции ГОСТ Р 34.11-2012.

- Хэш-функция преобразует данные в хэш-код длиной 512 бит.

- Полученный хэш-код используется для создания электронной подписи или проверки подлинности данных.

Таким образом, Cadescom hasheddata позволяет гарантировать целостность данных и защиту от изменений. Хэш-функция ГОСТ Р 34.11-2012 обеспечивает надежность и стандартизацию процесса хэширования, а длина хэш-суммы в 512 бит обеспечивает высокий уровень безопасности.

Видео:Что такое ХЭШ функция? | Хеширование | Хранение паролейСкачать

Хэш код 512 бит ГОСТ: обзор

512 бит – это длина хэша, которая определяет количество битов в коде. Большая длина обеспечивает высокий уровень безопасности, так как исключает возможность коллизий, то есть совпадений значений хэшей для разных входных данных.

Хэш код 512 бит ГОСТ является частью ГОСТ Р 34.11-2012, стандарта национальной системы шифрования Российской Федерации. Он широко применяется в различных областях, таких как информационная безопасность, электронная подпись, цифровые сертификаты и другие.

Для вычисления хэша 512 бит ГОСТ используется специальный алгоритм на основе блочного шифра Стрибог. Он последовательно обрабатывает данные блоками фиксированного размера, применяя к ним определенные преобразования и операции.

В результате применения алгоритма хэширования 512 бит ГОСТ получается уникальный код, который можно использовать для проверки целостности и подлинности данных. При малейшем изменении входных данных, хэш код также изменится, что позволяет обнаружить любую попытку модификации или подделки информации.

Использование хэш кода 512 бит ГОСТ является эффективным способом обеспечения безопасности данных, а также защиты от несанкционированного доступа и изменения информации.

Видео:Установка личного сертификата в КриптоПро CSPСкачать

Применение хэш кода 512 бит ГОСТ

Применение хэш-кода 512 бит ГОСТ имеет широкий спектр применений. Одним из основных сценариев использования является проверка целостности данных. При использовании хэш-кода ГОСТ 512 бит можно быстро и надежно проверить, были ли внесены какие-либо изменения в исходные данные. Если хэш-код полученный на основе исходных данных совпадает с сохраненным хэш-кодом, то это указывает на то, что данные не были изменены. В случае, если хэш-коды не совпадают, это указывает на возможное нарушение целостности данных.

Еще одним важным применением хэш-кода 512 бит ГОСТ является создание цифровой подписи. Цифровая подпись обеспечивает подтверждение авторства и целостности документа. Путем вычисления хэш-кода и последующей его шифровки с использованием закрытого ключа, можно создать цифровую подпись. При несанкционированном изменении документа, хэш-код изменится, и цифровая подпись перестанет совпадать с исходной.

Хэш-код 512 бит ГОСТ также может использоваться в различных протоколах и алгоритмах для обеспечения безопасного обмена данными и аутентификации. Благодаря высокой длине хэш-кода, он обладает большим количеством возможных комбинаций, что делает его высокостойким к взлому.

Видео:Алгоритм шифрования SHA 256 в майнинге криптовалютСкачать

Преимущества использования Cadescom hasheddata

Другим преимуществом Cadescom hasheddata является то, что размер хэш-кода равен 512 битам. Это гарантирует уникальность кода и обеспечивает достаточный уровень безопасности при передаче и хранении данных. Более длинный код обеспечивает меньшую вероятность коллизий, а значит, меньше возможностей для взлома.

Использование Cadescom hasheddata позволяет обеспечить целостность данных и подтвердить, что файл не был изменен после создания хэш-кода. Таким образом, данная технология используется для проверки подлинности файлов и защиты от подделок.

Видео:Как обеспечить конфиденциальность: шифрование и расшифровку данных с помощью OpenSSLСкачать

Безопасность Cadescom hasheddata

Хэш-код представляет собой число фиксированной длины, полученное на основе контента данных. Если содержимое данных изменяется, даже незначительно, хэш-код также меняется. При использовании Cadescom hasheddata можно быть уверенным в том, что данные не были изменены после создания хэш-кода.

Кодирование с использованием алгоритмов SHA-512 и ГОСТ Р 34.11-2012 обеспечивает высокий уровень безопасности данных. SHA-512 является хэш-функцией, которая создает хэш-код размером 512 бит. ГОСТ Р 34.11-2012 — стандарт безопасности информации, разработанный в России, который также обеспечивает хорошую защиту от несанкционированного доступа к данным.

Использование Cadescom hasheddata позволяет обеспечить надежность и целостность данных, что является важным аспектом при обмене информацией в цифровой среде.

Видео:Протокол проверки подписи с помощью КриптоАРМСкачать

Ограничения использования хэш кода 512 бит ГОСТ

Хэш-код ГОСТ R 34.11-2012 использует длину хэша в 512 бит для обеспечения надежности и безопасности данных. Однако, есть определенные ограничения в использовании данного хэш-кода.

С одной стороны, использование хэша длиной 512 бит обеспечивает высокую степень стойкости к различным видам атак, таким как коллизионные атаки и прочие методы взлома. Это гарантирует сохранность данных и препятствует возможности подделки информации.

С другой стороны, 512-битный хэш-код ГОСТ обладает некоторыми ограничениями в производительности. Расчет такого хэша требует большего объема вычислительных ресурсов, по сравнению с менее объемными хэш-кодами. Это может сказаться на скорости обработки данных и может стать проблемой при работе с большими массивами информации.

Ограничения в использовании:

1. Высокая вычислительная сложность — расчет хэша 512 бит требует больше времени и ресурсов, что может замедлить обработку данных.

2. Затраты на хранение — хранение хэш-кодов длиной 512 бит требует больше памяти по сравнению с хэш-кодами меньшей длины.

3. Совместимость — не все системы и программы поддерживают работу с хэш-кодами длиной 512 бит, что может ограничить возможности использования данного алгоритма.

Использование хэш-кода 512 бит ГОСТ обеспечивает надежность и стойкость данных, однако, необходимо учитывать ограничения в производительности и совместимости. При выборе метода хэширования следует учитывать требования по скорости обработки и объему памяти, а также совместимость с используемыми системами и программами.

Видео:Установка ЭЦП на компьютер с флешки в КриптоПро 5.0. Пошаговая инструкцияСкачать

Примеры применения Cadescom hasheddata

Библиотека Cadescom hasheddata предоставляет возможность использования алгоритма хеширования ГОСТ Р 34.11-2012 (Стрибог) с размером хеша 256 или 512 бит.

Одним из примеров применения Cadescom hasheddata является создание электронных подписей исходных данных. Для этого с использованием функции `CreateDetachedSignature` можно создать отсоединенную подпись, используя хеш-значение исходных данных. Затем полученную подпись можно передать получателю, а он сможет проверить подлинность исходных данных, проведя хеширование и сравнив полученный хеш с хешем, указанным в подписи.

У Cadescom hasheddata имеется также функция `CreateTimestamp`, которая позволяет генерировать метки времени для документов. Метка времени записывается в подпись документа, и это позволяет документу сохранить свою подлинность и целостность в течение определенного периода времени. При проверке метки времени получатель может использовать хеширование и сравнение хешей, аналогично проверке подписи, чтобы убедиться, что документ не был изменен после времени, указанного в метке.

| Хеш-функция | Размер хеша |

|---|---|

| ГОСТ Р 34.11-2012 (Стрибог) | 256 бит |

| ГОСТ Р 34.11-2012 (Стрибог) | 512 бит |

Таким образом, Cadescom hasheddata предоставляет надежные и безопасные инструменты для работы с хешированием и созданием подписей с использованием ГОСТ Р 34.11-2012.

Видео:КриптоПро CSP - описание всего спектра операций с ЭЦПСкачать

Рекомендации по использованию хэш кода 512-бит ГОСТ

- Рекомендуется использовать хэш код 512 бит ГОСТ для повышения уровня безопасности данных.

- Код должен быть сгенерирован с использованием алгоритма ГОСТ, который обеспечивает надежность и стойкость к взлому.

- При работе с хэш кодом 512 бит ГОСТ следует учесть его длину, которая составляет 512 бит.

- При передаче и сохранении хэш кода необходимо использовать защищенные каналы связи и хранилища данных.

- Важно проверять подлинность хэш кода 512 бит ГОСТ перед его использованием, чтобы исключить возможность подмены или нарушения целостности данных.

- Рекомендуется регулярно обновлять используемые версии алгоритма ГОСТ и проверять наличие обновлений в целях улучшения безопасности.

- При использовании хэш кода 512 бит ГОСТ следует соблюдать рекомендации по хранению и защите конфиденциальной информации.

- Рекомендуется проводить аудит хэш кода 512 бит ГОСТ для выявления возможных уязвимостей и проблем с безопасностью.

Использование хэш кода 512 бит ГОСТ поможет обеспечить безопасность данных и защитить их от несанкционированного доступа или искажения.

🔍 Видео

Переход к использованию криптоконтейнеровСкачать

Что такое хеширование?Как работает хэш-функция?Почему это имеет значение?🧐Скачать

Основы криптографии для начинающих. Алгоритмы и методы шифрования данныхСкачать

Как работает симметричное шифрование? Хеширование паролей и примеры атакСкачать

Как активировать ЭЦП, полученную в налоговой. Как установить сертификат ЭЦП ФНС на компьютер.Скачать

Как шифровать электронные письма с помощью самоподписанного сертификата в КриптоАРМ ГОСТ 3Скачать

Инструкция - Подпись и шифрование файлов в программном обеспечении КриптоАРМСкачать

Как расшифровать документ с помощью КриптоАРМСкачать

Picocrypt: портативная и очень простая программа для шифрованияСкачать

Курсы по кибербезопасности. Глава 3. Защита данных и конфиденциальностиСкачать

КриптоПро CSP: Получение и установкаСкачать